子域爆破工具 - 小天

国内外有许多爆破子域工具,但是有很多子域爆破工具忽略了一点,即在爆破之前没有进行域转移检测。如果在爆炸之前存在域传输漏洞,则可以保存爆炸。因此,作者开发了一种名为小天狗的工具 - 主...

国内外有许多爆破子域工具,但是有很多子域爆破工具忽略了一点,即在爆破之前没有进行域转移检测。如果在爆炸之前存在域传输漏洞,则可以保存爆炸。因此,作者开发了一种名为小天狗的工具 - 主要偏向于域名收集。

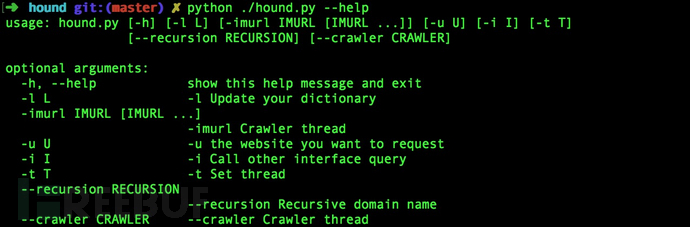

项目下载地址:https://github.com/xindongzhuaizhuai/hound.git 文件说明: Core.py配置文件: Default_dns可以设置其他dns以便于快速爆破 CORE对象设置为您的数据库配置 设置环境: 构建mysql环境后,创建一个新的hound数据库,然后倒入数据库:source directory/db.sql 使用说明:

-imurl ./1.txt您的表#Pour手动收集的域名。请注入重复数据删除功能。不要担心重复。

-l ./1.txt #Pour into the dictionary(确保mysql下的hound数据库有一个lis表)

-imurl ./1.txt您的表#Pour手动收集的域名。请注入重复数据删除功能。不要担心重复。

-l ./1.txt #Pour into the dictionary(确保mysql下的hound数据库有一个lis表)

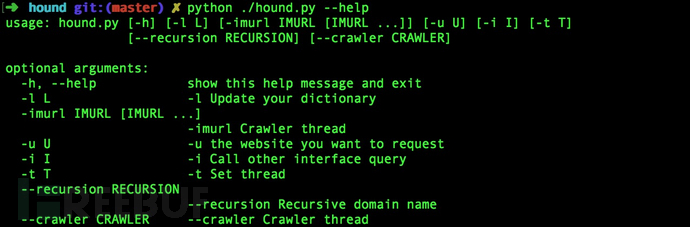

以下是启动爆破参数的工具:

-u xxxx.com #Start blasting域名(必填)

-t 200 #thread默认值为100

- 爆破后的良好#call接口

-recursion true #recursive blasting:baidu.com blasting得到1.baidu.com然后它会去爆炸1.baidu.com这个参数不推荐,递归爆破需要时间

-crawler 10#只需获取主页的标签并获取相关的域名。数字10是一个线程。

工具流程:

在爆炸之前,检测是否存在域传输漏洞。例如,baidu.com有域传输漏洞。 1.baidu.com 2.baidu.com然后它不会爆炸baidu.com顶级域名,如果1.baidu.com也会出现多级域名将触发域名交付漏洞检测,如果没有,爆炸。

检测域名转移的影响:

以下是启动爆破参数的工具:

-u xxxx.com #Start blasting域名(必填)

-t 200 #thread默认值为100

- 爆破后的良好#call接口

-recursion true #recursive blasting:baidu.com blasting得到1.baidu.com然后它会去爆炸1.baidu.com这个参数不推荐,递归爆破需要时间

-crawler 10#只需获取主页的标签并获取相关的域名。数字10是一个线程。

工具流程:

在爆炸之前,检测是否存在域传输漏洞。例如,baidu.com有域传输漏洞。 1.baidu.com 2.baidu.com然后它不会爆炸baidu.com顶级域名,如果1.baidu.com也会出现多级域名将触发域名交付漏洞检测,如果没有,爆炸。

检测域名转移的影响:

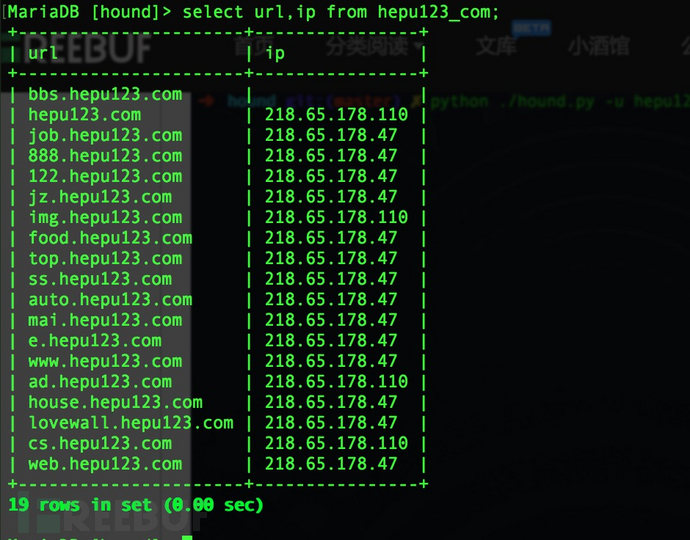

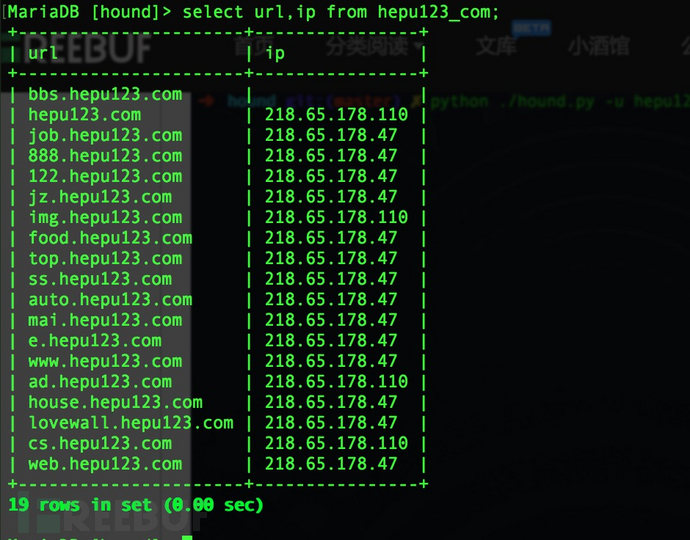

也可以登录mysql查看结果

也可以登录mysql查看结果

推荐环境:

Linux

*作者:Heart East

推荐环境:

Linux

*作者:Heart East

项目下载地址:https://github.com/xindongzhuaizhuai/hound.git 文件说明: Core.py配置文件: Default_dns可以设置其他dns以便于快速爆破 CORE对象设置为您的数据库配置 设置环境: 构建mysql环境后,创建一个新的hound数据库,然后倒入数据库:source directory/db.sql 使用说明:

-imurl ./1.txt您的表#Pour手动收集的域名。请注入重复数据删除功能。不要担心重复。

-l ./1.txt #Pour into the dictionary(确保mysql下的hound数据库有一个lis表)

-imurl ./1.txt您的表#Pour手动收集的域名。请注入重复数据删除功能。不要担心重复。

-l ./1.txt #Pour into the dictionary(确保mysql下的hound数据库有一个lis表)

以下是启动爆破参数的工具:

-u xxxx.com #Start blasting域名(必填)

-t 200 #thread默认值为100

- 爆破后的良好#call接口

-recursion true #recursive blasting:baidu.com blasting得到1.baidu.com然后它会去爆炸1.baidu.com这个参数不推荐,递归爆破需要时间

-crawler 10#只需获取主页的标签并获取相关的域名。数字10是一个线程。

工具流程:

在爆炸之前,检测是否存在域传输漏洞。例如,baidu.com有域传输漏洞。 1.baidu.com 2.baidu.com然后它不会爆炸baidu.com顶级域名,如果1.baidu.com也会出现多级域名将触发域名交付漏洞检测,如果没有,爆炸。

检测域名转移的影响:

以下是启动爆破参数的工具:

-u xxxx.com #Start blasting域名(必填)

-t 200 #thread默认值为100

- 爆破后的良好#call接口

-recursion true #recursive blasting:baidu.com blasting得到1.baidu.com然后它会去爆炸1.baidu.com这个参数不推荐,递归爆破需要时间

-crawler 10#只需获取主页的标签并获取相关的域名。数字10是一个线程。

工具流程:

在爆炸之前,检测是否存在域传输漏洞。例如,baidu.com有域传输漏洞。 1.baidu.com 2.baidu.com然后它不会爆炸baidu.com顶级域名,如果1.baidu.com也会出现多级域名将触发域名交付漏洞检测,如果没有,爆炸。

检测域名转移的影响:

也可以登录mysql查看结果

也可以登录mysql查看结果

推荐环境:

Linux

*作者:Heart East

推荐环境:

Linux

*作者:Heart East

- 发表于 2018-02-09 00:00

- 阅读 ( 1946 )

- 分类:黑客工具

你可能感兴趣的文章

相关问题

0 条评论

请先 登录 后评论