Handy Collaborator :用于挖掘out-of-band类漏洞的Burp插件介绍

在本文中,我将为Handy Collaborator推出一个新的 Burp Suite插件。 Burp Suite Collaborator是一个添加到Burp Suite的外部服务器,用于利用仅来自外部服务交互的带外(带外)漏洞和问题...

在本文中,我将为Handy Collaborator推出一个新的 Burp Suite插件。 Burp Suite Collaborator是一个添加到Burp Suite的外部服务器,用于利用仅来自外部服务交互的带外(带外)漏洞和问题。这是一个非常有用的工具,增加了Burp Suite扫描仪的强大功能。 Burp Suite Collaborator的实用性不仅体现在自动化测试中,还体现在手动测试中。

Collaborator用例的示例:

1.您无法在关键Web应用程序上使用自动扫描程序进行测试

2.您想重现Active Scanner发现的Collaborator问题

3.您希望使用Base64编码的有效负载测试外部服务交互。 Burp Suite自动扫描程序无法帮助您找到此类问题(因为它不能正确编码有效负载),但您可以通过手动测试和协作者轻松找到此类问题!

4.您只需要外部服务器进行手动测试!

等等!

Burp Suite提供客户端来手动使用Collaborator,但其问题也显着降低了手动测试的效率,因为用户需要频繁切换标签,为每个测试手动生成新的有效负载并手动执行轮询(轮询)。 Handy Collaborator的所有操作都将在后台完成,每次交互都将作为新问题添加!

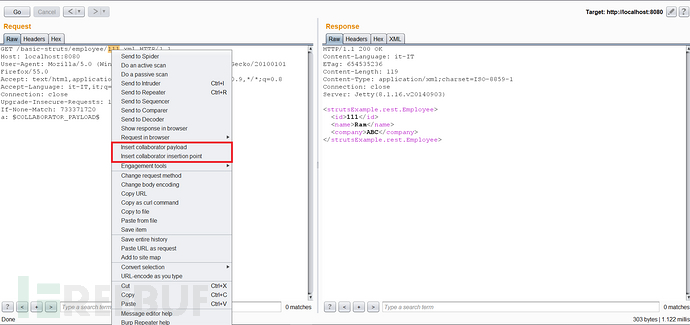

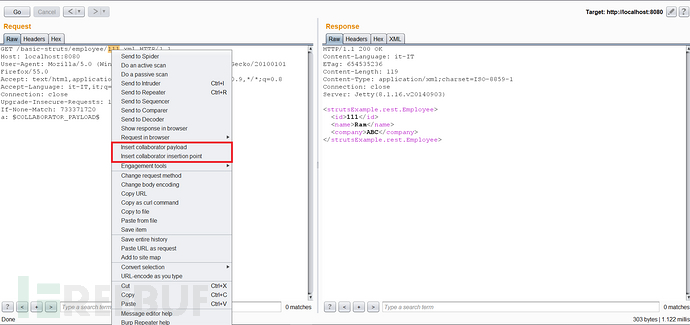

使用Collaborator插件也非常简单。下载并加载后,Burp Suite可编辑选项卡的上下文菜单中将显示两个新条目:

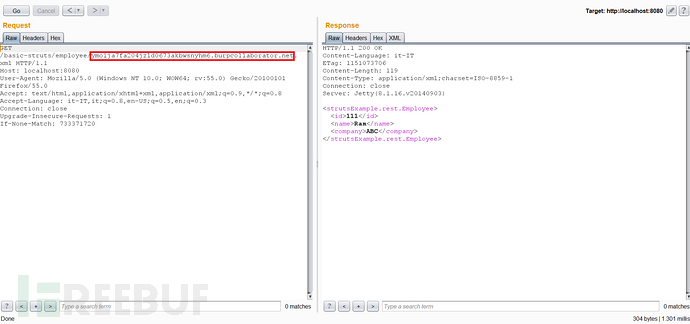

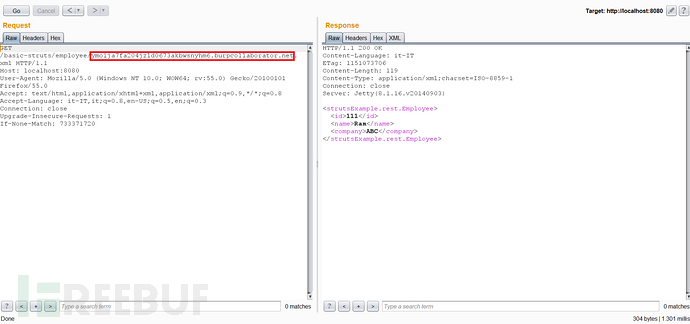

通过单击(“插入协作者有效负载”)条目将协作者有效负载插入所选点((如果单击某个点,或者房间选择了部分请求,则它们可以同时工作):

通过单击(“插入协作者有效负载”)条目将协作者有效负载插入所选点((如果单击某个点,或者房间选择了部分请求,则它们可以同时工作):

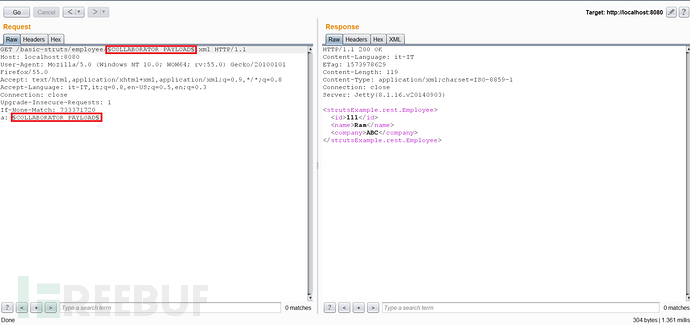

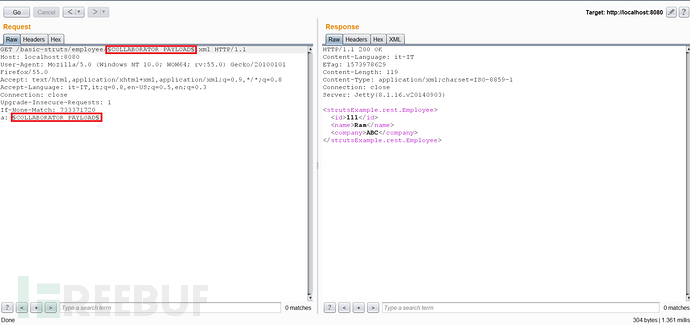

通过单击第二个条目(“插入协作者插入点”)将自定义插入点(类似于入侵者)插入到请求中。每次执行请求时,插入点将自动替换为新生成的Collaborator有效内容。您还可以添加多个自定义插入点,并在每个点插入不同的Collaborator有效内容:

通过单击第二个条目(“插入协作者插入点”)将自定义插入点(类似于入侵者)插入到请求中。每次执行请求时,插入点将自动替换为新生成的Collaborator有效内容。您还可以添加多个自定义插入点,并在每个点插入不同的Collaborator有效内容:

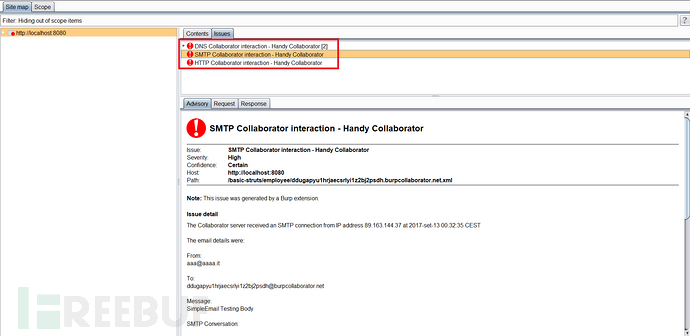

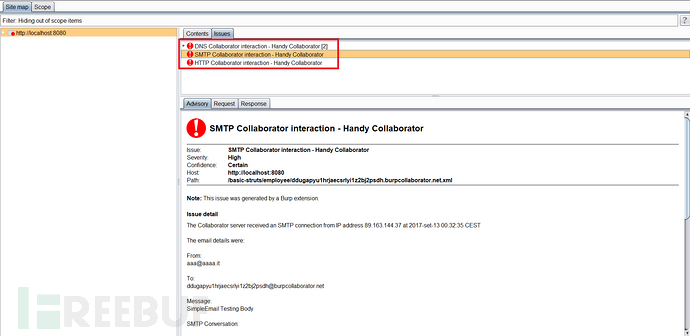

此插件启动一个线程,每隔3秒轮询一次Collaborator服务器。如果找到了互动,则会将其报告为Burp Suite问题:

此插件启动一个线程,每隔3秒轮询一次Collaborator服务器。如果找到了互动,则会将其报告为Burp Suite问题:

目前,由于Burp Suite API的限制,在卸载扩展程序或关闭Burp Suite后,将无法检索此扩展程序生成的与负载相关的Collaborator交互的详细信息。原因是Burp Suite不可能保存Collaborator的上下文。但我相信这个功能将在不久的将来添加。

您可以在Github上下载最新版本:https://github.com/federicodotta/HandyCollaborator/releases

*参考来源:mediaservice,FB小编secist汇编

黑客业务列表介绍和一般分类:

类别:攻击入侵破解开发

1:攻击业务订单:暂时取消所有此类业务订单[仅销售常规IDC流量]

2:入侵业务清单:包括网站源代码,办公系统,黑色系统,教育系统等。

3:破解业务类:软件,加密文件,二次打包,脱壳等。

4:二次开发业务清单:软件二次开发,源代码二次开发等

5:其他业务订单:特洛伊木马[通过所有防病毒],远程控制,特殊软件等

备注:未提及的业务订单可根据主要类别查询或直接联系客户服务。为避免浪费双方时间,请在咨询前阅读:业务交易流程及相关说明

注意:仅接受正式业务,个人无权接受。收集此内容。

目前,由于Burp Suite API的限制,在卸载扩展程序或关闭Burp Suite后,将无法检索此扩展程序生成的与负载相关的Collaborator交互的详细信息。原因是Burp Suite不可能保存Collaborator的上下文。但我相信这个功能将在不久的将来添加。

您可以在Github上下载最新版本:https://github.com/federicodotta/HandyCollaborator/releases

*参考来源:mediaservice,FB小编secist汇编

黑客业务列表介绍和一般分类:

类别:攻击入侵破解开发

1:攻击业务订单:暂时取消所有此类业务订单[仅销售常规IDC流量]

2:入侵业务清单:包括网站源代码,办公系统,黑色系统,教育系统等。

3:破解业务类:软件,加密文件,二次打包,脱壳等。

4:二次开发业务清单:软件二次开发,源代码二次开发等

5:其他业务订单:特洛伊木马[通过所有防病毒],远程控制,特殊软件等

备注:未提及的业务订单可根据主要类别查询或直接联系客户服务。为避免浪费双方时间,请在咨询前阅读:业务交易流程及相关说明

注意:仅接受正式业务,个人无权接受。收集此内容。

通过单击(“插入协作者有效负载”)条目将协作者有效负载插入所选点((如果单击某个点,或者房间选择了部分请求,则它们可以同时工作):

通过单击(“插入协作者有效负载”)条目将协作者有效负载插入所选点((如果单击某个点,或者房间选择了部分请求,则它们可以同时工作):

通过单击第二个条目(“插入协作者插入点”)将自定义插入点(类似于入侵者)插入到请求中。每次执行请求时,插入点将自动替换为新生成的Collaborator有效内容。您还可以添加多个自定义插入点,并在每个点插入不同的Collaborator有效内容:

通过单击第二个条目(“插入协作者插入点”)将自定义插入点(类似于入侵者)插入到请求中。每次执行请求时,插入点将自动替换为新生成的Collaborator有效内容。您还可以添加多个自定义插入点,并在每个点插入不同的Collaborator有效内容:

此插件启动一个线程,每隔3秒轮询一次Collaborator服务器。如果找到了互动,则会将其报告为Burp Suite问题:

此插件启动一个线程,每隔3秒轮询一次Collaborator服务器。如果找到了互动,则会将其报告为Burp Suite问题:

目前,由于Burp Suite API的限制,在卸载扩展程序或关闭Burp Suite后,将无法检索此扩展程序生成的与负载相关的Collaborator交互的详细信息。原因是Burp Suite不可能保存Collaborator的上下文。但我相信这个功能将在不久的将来添加。

您可以在Github上下载最新版本:https://github.com/federicodotta/HandyCollaborator/releases

*参考来源:mediaservice,FB小编secist汇编

黑客业务列表介绍和一般分类:

类别:攻击入侵破解开发

1:攻击业务订单:暂时取消所有此类业务订单[仅销售常规IDC流量]

2:入侵业务清单:包括网站源代码,办公系统,黑色系统,教育系统等。

3:破解业务类:软件,加密文件,二次打包,脱壳等。

4:二次开发业务清单:软件二次开发,源代码二次开发等

5:其他业务订单:特洛伊木马[通过所有防病毒],远程控制,特殊软件等

备注:未提及的业务订单可根据主要类别查询或直接联系客户服务。为避免浪费双方时间,请在咨询前阅读:业务交易流程及相关说明

注意:仅接受正式业务,个人无权接受。收集此内容。

目前,由于Burp Suite API的限制,在卸载扩展程序或关闭Burp Suite后,将无法检索此扩展程序生成的与负载相关的Collaborator交互的详细信息。原因是Burp Suite不可能保存Collaborator的上下文。但我相信这个功能将在不久的将来添加。

您可以在Github上下载最新版本:https://github.com/federicodotta/HandyCollaborator/releases

*参考来源:mediaservice,FB小编secist汇编

黑客业务列表介绍和一般分类:

类别:攻击入侵破解开发

1:攻击业务订单:暂时取消所有此类业务订单[仅销售常规IDC流量]

2:入侵业务清单:包括网站源代码,办公系统,黑色系统,教育系统等。

3:破解业务类:软件,加密文件,二次打包,脱壳等。

4:二次开发业务清单:软件二次开发,源代码二次开发等

5:其他业务订单:特洛伊木马[通过所有防病毒],远程控制,特殊软件等

备注:未提及的业务订单可根据主要类别查询或直接联系客户服务。为避免浪费双方时间,请在咨询前阅读:业务交易流程及相关说明

注意:仅接受正式业务,个人无权接受。收集此内容。

- 发表于 2017-09-24 00:00

- 阅读 ( 1384 )

- 分类:黑客技术

你可能感兴趣的文章

相关问题

0 条评论

请先 登录 后评论