关于Intel ME SA-00086 漏洞,你应该知道的更多

2017年11月20日,英特尔正式发布了多项英特尔固件安全更新公告(编号为Intel-SA-00086)。本公告提供安全漏洞和更新补丁,包括英特尔®管理引擎(ME),英特尔®服务器平台服务(SPS)和英特尔®可...

2017年11月20日,英特尔正式发布了多项英特尔固件安全更新公告(编号为Intel-SA-00086)。本公告提供安全漏洞和更新补丁,包括英特尔®管理引擎(ME),英特尔®服务器平台服务(SPS)和英特尔®可信执行引擎(TXE)。

受影响的产品可能会导致攻击者通过模拟ME/SPS/TXE来破坏本地安全功能身份验证的有效性。在用户和操作系统的可见性之外加载和执行任意代码;导致系统崩溃或系统不稳定。

Linux和Windows漏洞检测工具官方下载地址和漏洞详细信息:https://www.intel.cn/content/www/cn/zh/support/articles/000025619/software.html

百度云:http://pan.baidu.com/s/1gfOYADd

好的,关于这些漏洞的基本信息肯定很多。我在这里教你如何验证您的计算机是否存在此漏洞!

如何使用?

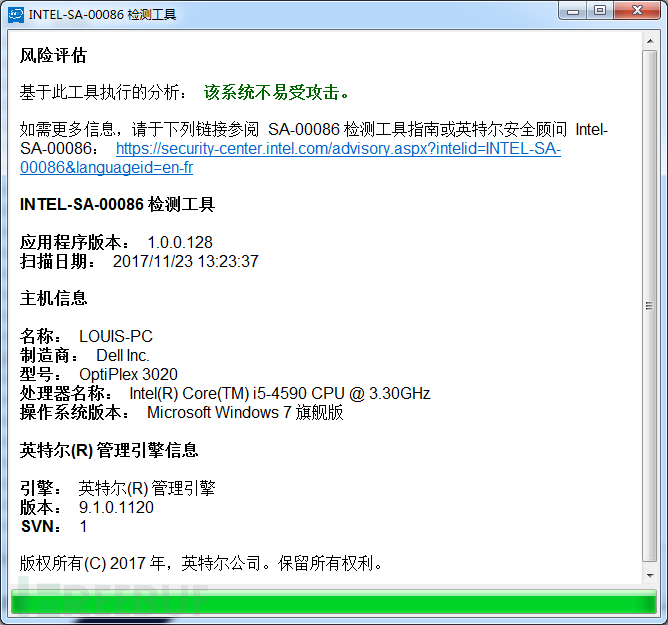

视窗

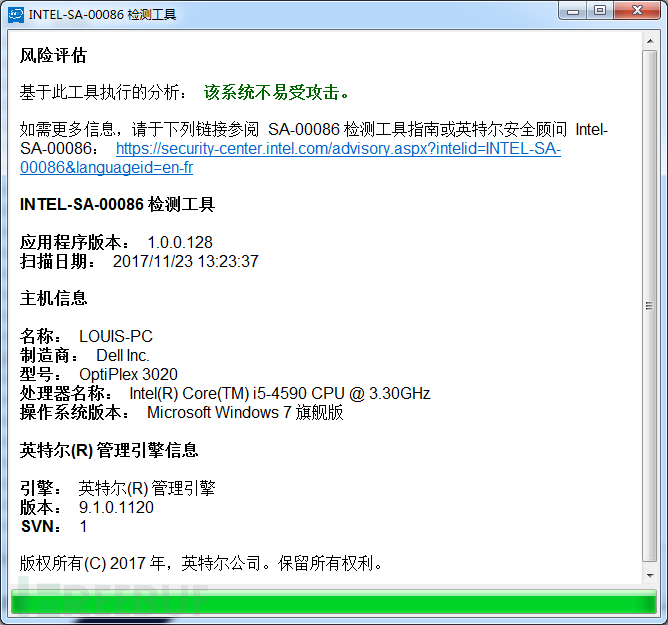

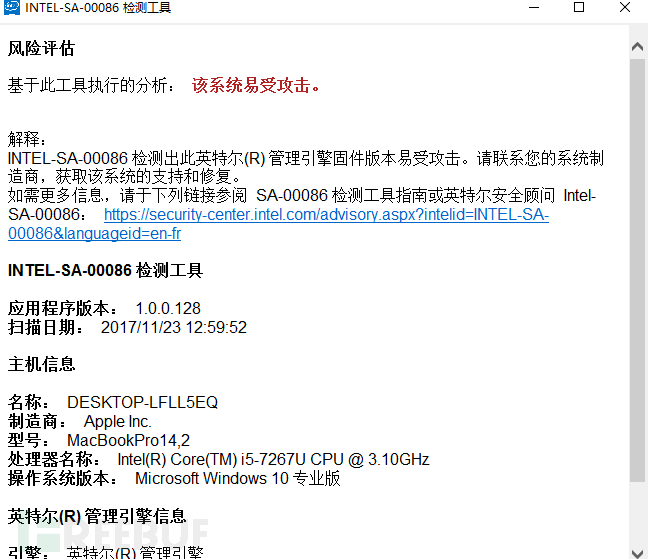

下载该工具后,将其解压缩。以Windows系统为例。访问\ SA00086_Windows \ DiscoveryTool.GUI文件夹,然后双击以运行Intel-SA-00086-GUI.exe。它会自动检测您的计算机是否存在漏洞。

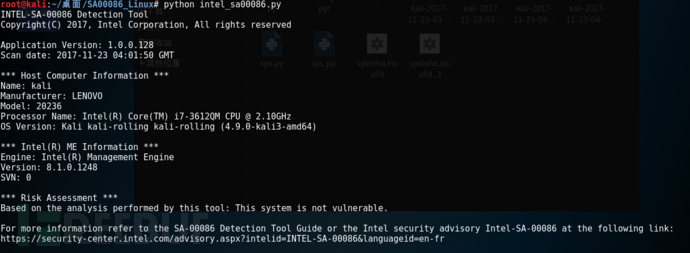

Linux的

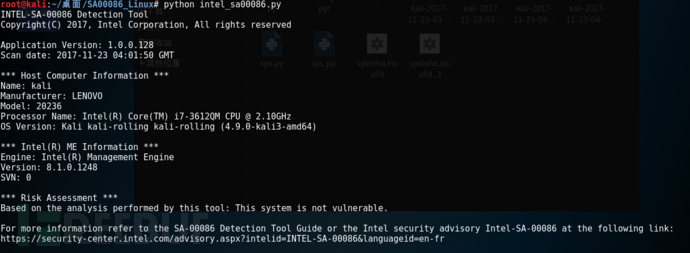

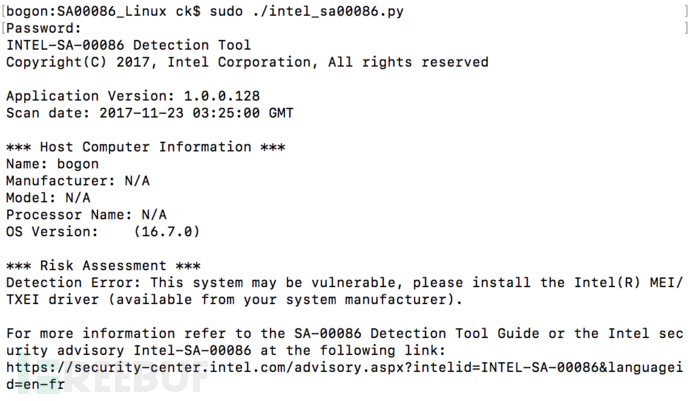

在Linux系统中,解压缩后,输入\ SA00086_Linux文件夹并运行intel_sa00086.py脚本。如果权限不够,请自己sudo。

Linux的

在Linux系统中,解压缩后,输入\ SA00086_Linux文件夹并运行intel_sa00086.py脚本。如果权限不够,请自己sudo。

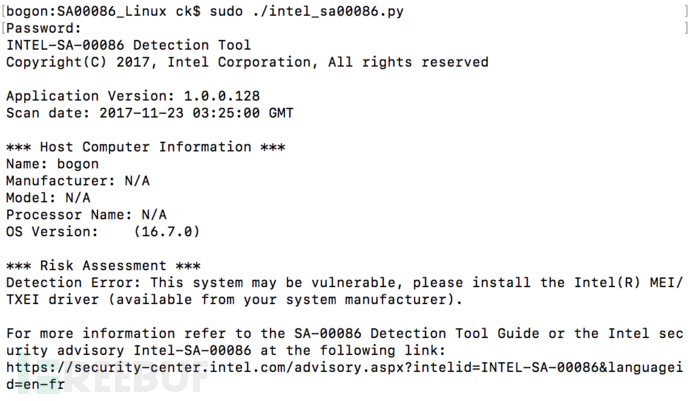

Mac OS中是否存在漏洞?

经过测试,Mac OS系统不受此漏洞的影响。从图中可以看出,Mac OS系统可能默认关闭或根本不驱动。个人猜测可能是Apple和IL特别要求在向英特尔下订单时关闭ME。

Mac OS中是否存在漏洞?

经过测试,Mac OS系统不受此漏洞的影响。从图中可以看出,Mac OS系统可能默认关闭或根本不驱动。个人猜测可能是Apple和IL特别要求在向英特尔下订单时关闭ME。

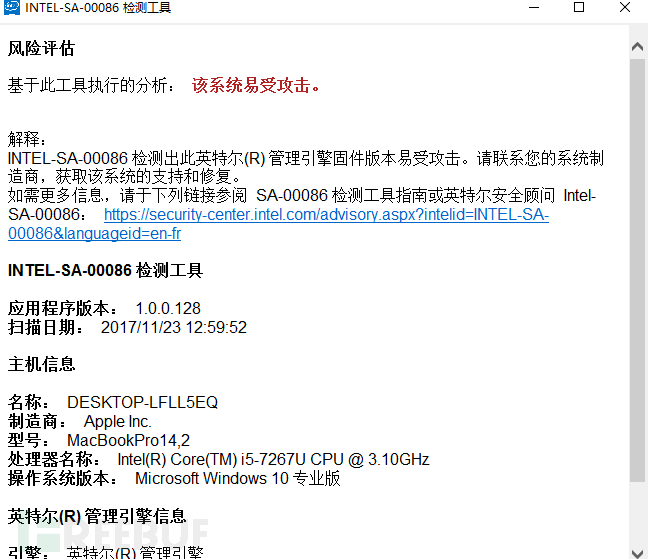

但是,如果您在Mac上安装了Windows,则结果会有所不同。是的,如果您的Mac上安装了Windows,则很容易受到此漏洞的攻击。

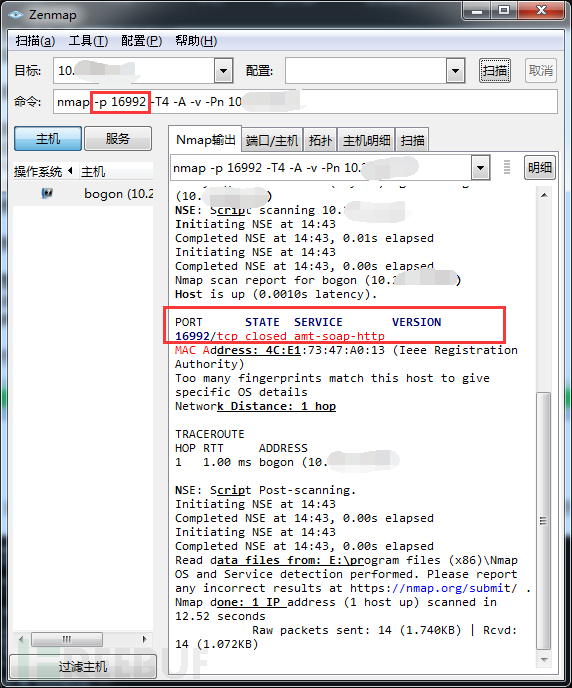

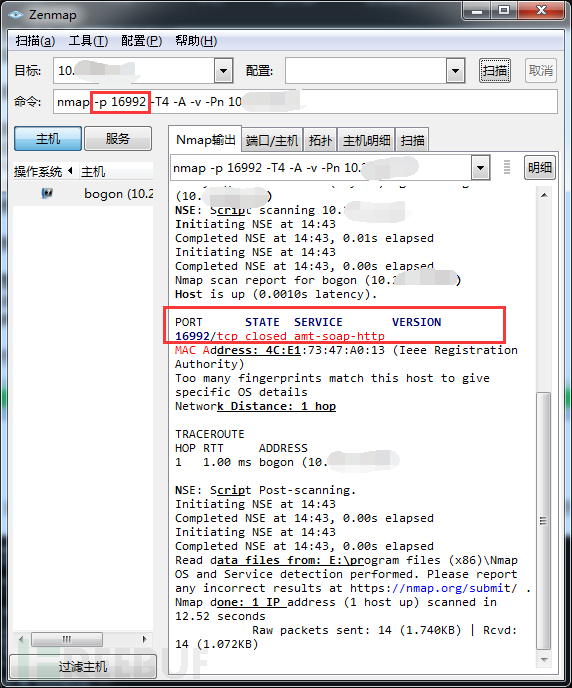

如何修复此漏洞? 您可以在此处安装补丁:https://www.intel.cn/content/www/cn/en/support/articles/000025619/software.html。如果没有补丁怎么办?如果您的系统很重要,请考虑切换到AMD的CPU或断开网络连接。 PS: 如果要批量测试Intranet主机的漏洞,可以扫描16992和16993等端口。但是,打开此端口可能没有00086的漏洞,并且不一定是ME/SPS/TXE服务。所以这个方法仅供参考! *作者:动物本能

黑客业务列表介绍和一般分类:

类别:攻击入侵破解开发

1:攻击业务订单:暂时取消所有此类业务订单[仅销售常规IDC流量]

2:入侵业务清单:包括网站源代码,办公系统,黑色系统,教育系统等。

3:破解业务类:软件,加密文件,二次打包,脱壳等。

4:二次开发业务清单:软件二次开发,源代码二次开发等

5:其他业务订单:特洛伊木马[通过所有防病毒],远程控制,特殊软件等

备注:未提及的业务订单可根据主要类别查询或直接联系客户服务。为避免浪费双方时间,请在咨询前阅读:业务交易流程及相关说明

注意:仅接受正式业务,个人无权接受。收集此内容。

*作者:动物本能

黑客业务列表介绍和一般分类:

类别:攻击入侵破解开发

1:攻击业务订单:暂时取消所有此类业务订单[仅销售常规IDC流量]

2:入侵业务清单:包括网站源代码,办公系统,黑色系统,教育系统等。

3:破解业务类:软件,加密文件,二次打包,脱壳等。

4:二次开发业务清单:软件二次开发,源代码二次开发等

5:其他业务订单:特洛伊木马[通过所有防病毒],远程控制,特殊软件等

备注:未提及的业务订单可根据主要类别查询或直接联系客户服务。为避免浪费双方时间,请在咨询前阅读:业务交易流程及相关说明

注意:仅接受正式业务,个人无权接受。收集此内容。

Linux的

在Linux系统中,解压缩后,输入\ SA00086_Linux文件夹并运行intel_sa00086.py脚本。如果权限不够,请自己sudo。

Linux的

在Linux系统中,解压缩后,输入\ SA00086_Linux文件夹并运行intel_sa00086.py脚本。如果权限不够,请自己sudo。

Mac OS中是否存在漏洞?

经过测试,Mac OS系统不受此漏洞的影响。从图中可以看出,Mac OS系统可能默认关闭或根本不驱动。个人猜测可能是Apple和IL特别要求在向英特尔下订单时关闭ME。

Mac OS中是否存在漏洞?

经过测试,Mac OS系统不受此漏洞的影响。从图中可以看出,Mac OS系统可能默认关闭或根本不驱动。个人猜测可能是Apple和IL特别要求在向英特尔下订单时关闭ME。

但是,如果您在Mac上安装了Windows,则结果会有所不同。是的,如果您的Mac上安装了Windows,则很容易受到此漏洞的攻击。

如何修复此漏洞? 您可以在此处安装补丁:https://www.intel.cn/content/www/cn/en/support/articles/000025619/software.html。如果没有补丁怎么办?如果您的系统很重要,请考虑切换到AMD的CPU或断开网络连接。 PS: 如果要批量测试Intranet主机的漏洞,可以扫描16992和16993等端口。但是,打开此端口可能没有00086的漏洞,并且不一定是ME/SPS/TXE服务。所以这个方法仅供参考!

*作者:动物本能

黑客业务列表介绍和一般分类:

类别:攻击入侵破解开发

1:攻击业务订单:暂时取消所有此类业务订单[仅销售常规IDC流量]

2:入侵业务清单:包括网站源代码,办公系统,黑色系统,教育系统等。

3:破解业务类:软件,加密文件,二次打包,脱壳等。

4:二次开发业务清单:软件二次开发,源代码二次开发等

5:其他业务订单:特洛伊木马[通过所有防病毒],远程控制,特殊软件等

备注:未提及的业务订单可根据主要类别查询或直接联系客户服务。为避免浪费双方时间,请在咨询前阅读:业务交易流程及相关说明

注意:仅接受正式业务,个人无权接受。收集此内容。

*作者:动物本能

黑客业务列表介绍和一般分类:

类别:攻击入侵破解开发

1:攻击业务订单:暂时取消所有此类业务订单[仅销售常规IDC流量]

2:入侵业务清单:包括网站源代码,办公系统,黑色系统,教育系统等。

3:破解业务类:软件,加密文件,二次打包,脱壳等。

4:二次开发业务清单:软件二次开发,源代码二次开发等

5:其他业务订单:特洛伊木马[通过所有防病毒],远程控制,特殊软件等

备注:未提及的业务订单可根据主要类别查询或直接联系客户服务。为避免浪费双方时间,请在咨询前阅读:业务交易流程及相关说明

注意:仅接受正式业务,个人无权接受。收集此内容。

- 发表于 2017-11-29 08:00

- 阅读 ( 2393 )

- 分类:黑客技术

你可能感兴趣的文章

相关问题

0 条评论

请先 登录 后评论