重放攻击无线键盘实验,篡改你的输入信息

背景介绍

由于射频技术的发展,连接到计算机的键盘不再局限于有线连接,而是出现了使用射频技术的无线键盘。与传统的有线键盘相比,无线键盘没有复杂的电缆,不再受距离的限制。

目前,世界上的...

背景介绍

由于射频技术的发展,连接到计算机的键盘不再局限于有线连接,而是出现了使用射频技术的无线键盘。与传统的有线键盘相比,无线键盘没有复杂的电缆,不再受距离的限制。

目前,世界上的无线鼠标和键盘分为蓝牙型和2.4GHz型,而2.4GHz型占据了大部分市场份额。 2.4GHz型鼠标和键盘主要是指由专有无线协议开发的无线产品。通常,适配器插入计算机的USB接口,鼠标和键盘由电池供电。这两条消息通过射频技术传输。用户输入和输出到计算机。然而,在研究了目前流行的无线鼠标和键盘之后,发现无线鼠标和鼠标之间的通信过程存在很大的安全漏洞,用户的输入容易被伪造,构成安全威胁。

现在让我们在这个实验中率先推出——无线鼠标和键盘套装。

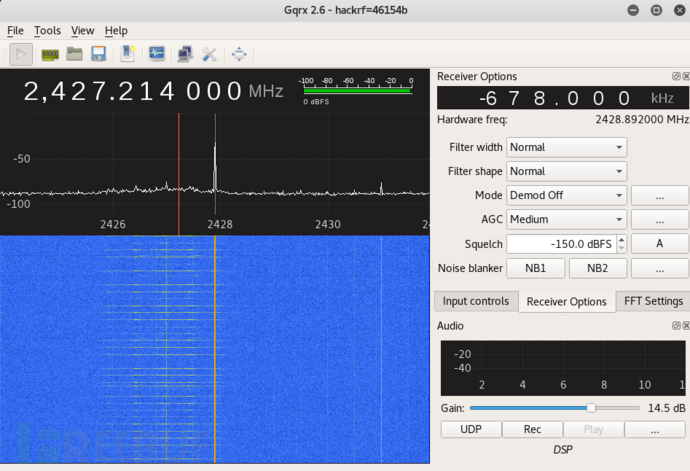

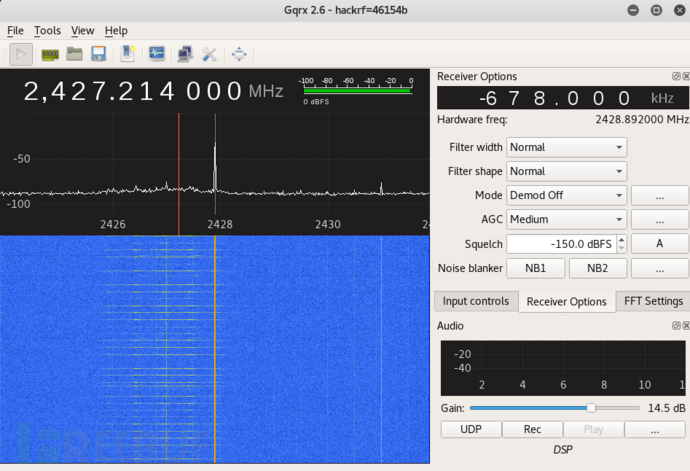

准备好工作了 本实验中使用的硬件是之前出现过的HackRF。我们用它来完成GPS定位劫持和门铃回放实验。由于支持10MHz-6GHz频段,我们可以用它来攻击在2.4GHz频段工作的无线鼠标和键盘。实验平台是kali Linux。下图显示了Hackrf。 在研究任何无线电设备的过程中,首先需要找到设备通信的频率。在kali Linux上有这样的软件来完成这一步,操作很简单,使用图形界面。下图显示通过Gqrx SDR我们可以找到无线鼠标和键盘—— 2427MHz的工作频段:

在研究任何无线电设备的过程中,首先需要找到设备通信的频率。在kali Linux上有这样的软件来完成这一步,操作很简单,使用图形界面。下图显示通过Gqrx SDR我们可以找到无线鼠标和键盘—— 2427MHz的工作频段:

攻击的想法

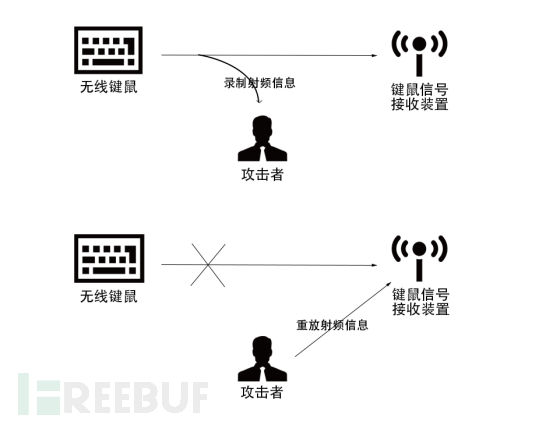

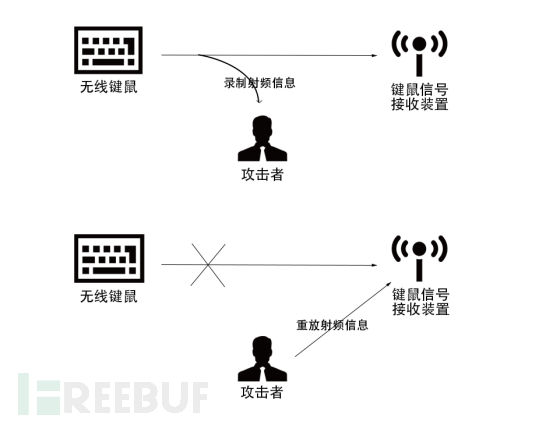

处理无线设备最简单有效的方法是重放攻击。在之前的无线门铃攻击中使用了类似的想法。其基本原则是将被盗数据完整地重新发送给接收者。

很多时候,网络上传输的数据是加密的,窃听者无法获得数据的确切含义。但如果他知道数据的作用,他可以通过再次发送数据而不知道数据的内容来欺骗接收者。

如果信号不使用时间戳或串行代码机制,则可以轻松利用该设备。下图显示了重播无线鼠标和键盘的过程:

攻击的想法

处理无线设备最简单有效的方法是重放攻击。在之前的无线门铃攻击中使用了类似的想法。其基本原则是将被盗数据完整地重新发送给接收者。

很多时候,网络上传输的数据是加密的,窃听者无法获得数据的确切含义。但如果他知道数据的作用,他可以通过再次发送数据而不知道数据的内容来欺骗接收者。

如果信号不使用时间戳或串行代码机制,则可以轻松利用该设备。下图显示了重播无线鼠标和键盘的过程:

结果演示

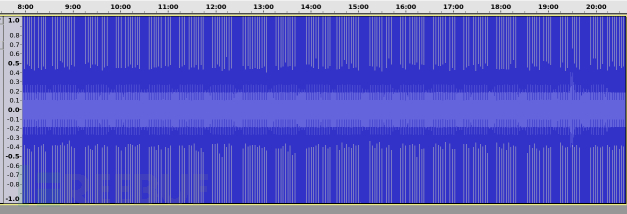

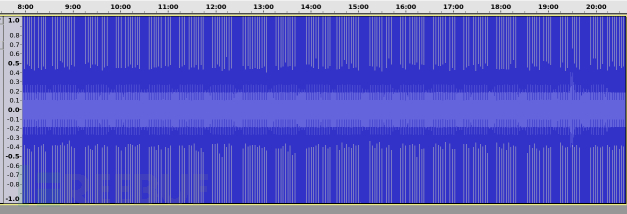

在实验中,我们在键盘上录制了“B”键。记录完成后,直接播放获得的RF信号。可以看出,录制的信号在播放期间在终端上打印了字符“b”(部分红圈拦截):

结果演示

在实验中,我们在键盘上录制了“B”键。记录完成后,直接播放获得的RF信号。可以看出,录制的信号在播放期间在终端上打印了字符“b”(部分红圈拦截):

实验总结

重放攻击是一种简单粗暴的攻击方法。只要它具有可以发送和接收RF信号的硬件设备,就可以实现它。更简单的攻击方法更难以预防。

为了防止重放攻击,用户可以做的很少。他们只需要选择更安全的设备来防止购买设备时可能发生的攻击。更重要的是,制造商引入了串行代码和其他方法来消除简单回放的可能性。如果公司对键入内容的机密性要求很高,建议使用有线键盘。

实验总结

重放攻击是一种简单粗暴的攻击方法。只要它具有可以发送和接收RF信号的硬件设备,就可以实现它。更简单的攻击方法更难以预防。

为了防止重放攻击,用户可以做的很少。他们只需要选择更安全的设备来防止购买设备时可能发生的攻击。更重要的是,制造商引入了串行代码和其他方法来消除简单回放的可能性。如果公司对键入内容的机密性要求很高,建议使用有线键盘。

在无线鼠标和鼠标攻击的下一部分中,我们将进一步分析收集的信号,以得出用户按下的键盘上的哪些键!实施全键盘监控攻击。

敬请关注。

*本文原作者:网络安全通过

黑客业务列表介绍和一般分类:

类别:攻击入侵破解开发

1:攻击业务订单:暂时取消所有此类业务订单[仅销售常规IDC流量]

2:入侵业务清单:包括网站源代码,办公系统,黑色系统,教育系统等。

3:破解业务类:软件,加密文件,二次打包,脱壳等。

4:二次开发业务清单:软件二次开发,源代码二次开发等

5:其他业务订单:特洛伊木马[通过所有防病毒],远程控制,特殊软件等

备注:未提及的业务订单可根据主要类别查询或直接联系客户服务。为避免浪费双方时间,请在咨询前阅读:业务交易流程及相关说明

注意:仅接受正式业务,个人无权接受。收集此内容。

在无线鼠标和鼠标攻击的下一部分中,我们将进一步分析收集的信号,以得出用户按下的键盘上的哪些键!实施全键盘监控攻击。

敬请关注。

*本文原作者:网络安全通过

黑客业务列表介绍和一般分类:

类别:攻击入侵破解开发

1:攻击业务订单:暂时取消所有此类业务订单[仅销售常规IDC流量]

2:入侵业务清单:包括网站源代码,办公系统,黑色系统,教育系统等。

3:破解业务类:软件,加密文件,二次打包,脱壳等。

4:二次开发业务清单:软件二次开发,源代码二次开发等

5:其他业务订单:特洛伊木马[通过所有防病毒],远程控制,特殊软件等

备注:未提及的业务订单可根据主要类别查询或直接联系客户服务。为避免浪费双方时间,请在咨询前阅读:业务交易流程及相关说明

注意:仅接受正式业务,个人无权接受。收集此内容。

准备好工作了 本实验中使用的硬件是之前出现过的HackRF。我们用它来完成GPS定位劫持和门铃回放实验。由于支持10MHz-6GHz频段,我们可以用它来攻击在2.4GHz频段工作的无线鼠标和键盘。实验平台是kali Linux。下图显示了Hackrf。

在研究任何无线电设备的过程中,首先需要找到设备通信的频率。在kali Linux上有这样的软件来完成这一步,操作很简单,使用图形界面。下图显示通过Gqrx SDR我们可以找到无线鼠标和键盘—— 2427MHz的工作频段:

在研究任何无线电设备的过程中,首先需要找到设备通信的频率。在kali Linux上有这样的软件来完成这一步,操作很简单,使用图形界面。下图显示通过Gqrx SDR我们可以找到无线鼠标和键盘—— 2427MHz的工作频段:

攻击的想法

处理无线设备最简单有效的方法是重放攻击。在之前的无线门铃攻击中使用了类似的想法。其基本原则是将被盗数据完整地重新发送给接收者。

很多时候,网络上传输的数据是加密的,窃听者无法获得数据的确切含义。但如果他知道数据的作用,他可以通过再次发送数据而不知道数据的内容来欺骗接收者。

如果信号不使用时间戳或串行代码机制,则可以轻松利用该设备。下图显示了重播无线鼠标和键盘的过程:

攻击的想法

处理无线设备最简单有效的方法是重放攻击。在之前的无线门铃攻击中使用了类似的想法。其基本原则是将被盗数据完整地重新发送给接收者。

很多时候,网络上传输的数据是加密的,窃听者无法获得数据的确切含义。但如果他知道数据的作用,他可以通过再次发送数据而不知道数据的内容来欺骗接收者。

如果信号不使用时间戳或串行代码机制,则可以轻松利用该设备。下图显示了重播无线鼠标和键盘的过程:

结果演示

在实验中,我们在键盘上录制了“B”键。记录完成后,直接播放获得的RF信号。可以看出,录制的信号在播放期间在终端上打印了字符“b”(部分红圈拦截):

结果演示

在实验中,我们在键盘上录制了“B”键。记录完成后,直接播放获得的RF信号。可以看出,录制的信号在播放期间在终端上打印了字符“b”(部分红圈拦截):

实验总结

重放攻击是一种简单粗暴的攻击方法。只要它具有可以发送和接收RF信号的硬件设备,就可以实现它。更简单的攻击方法更难以预防。

为了防止重放攻击,用户可以做的很少。他们只需要选择更安全的设备来防止购买设备时可能发生的攻击。更重要的是,制造商引入了串行代码和其他方法来消除简单回放的可能性。如果公司对键入内容的机密性要求很高,建议使用有线键盘。

实验总结

重放攻击是一种简单粗暴的攻击方法。只要它具有可以发送和接收RF信号的硬件设备,就可以实现它。更简单的攻击方法更难以预防。

为了防止重放攻击,用户可以做的很少。他们只需要选择更安全的设备来防止购买设备时可能发生的攻击。更重要的是,制造商引入了串行代码和其他方法来消除简单回放的可能性。如果公司对键入内容的机密性要求很高,建议使用有线键盘。

在无线鼠标和鼠标攻击的下一部分中,我们将进一步分析收集的信号,以得出用户按下的键盘上的哪些键!实施全键盘监控攻击。

敬请关注。

*本文原作者:网络安全通过

黑客业务列表介绍和一般分类:

类别:攻击入侵破解开发

1:攻击业务订单:暂时取消所有此类业务订单[仅销售常规IDC流量]

2:入侵业务清单:包括网站源代码,办公系统,黑色系统,教育系统等。

3:破解业务类:软件,加密文件,二次打包,脱壳等。

4:二次开发业务清单:软件二次开发,源代码二次开发等

5:其他业务订单:特洛伊木马[通过所有防病毒],远程控制,特殊软件等

备注:未提及的业务订单可根据主要类别查询或直接联系客户服务。为避免浪费双方时间,请在咨询前阅读:业务交易流程及相关说明

注意:仅接受正式业务,个人无权接受。收集此内容。

在无线鼠标和鼠标攻击的下一部分中,我们将进一步分析收集的信号,以得出用户按下的键盘上的哪些键!实施全键盘监控攻击。

敬请关注。

*本文原作者:网络安全通过

黑客业务列表介绍和一般分类:

类别:攻击入侵破解开发

1:攻击业务订单:暂时取消所有此类业务订单[仅销售常规IDC流量]

2:入侵业务清单:包括网站源代码,办公系统,黑色系统,教育系统等。

3:破解业务类:软件,加密文件,二次打包,脱壳等。

4:二次开发业务清单:软件二次开发,源代码二次开发等

5:其他业务订单:特洛伊木马[通过所有防病毒],远程控制,特殊软件等

备注:未提及的业务订单可根据主要类别查询或直接联系客户服务。为避免浪费双方时间,请在咨询前阅读:业务交易流程及相关说明

注意:仅接受正式业务,个人无权接受。收集此内容。

- 发表于 2017-07-21 00:00

- 阅读 ( 1509 )

- 分类:黑客技术

你可能感兴趣的文章

相关问题

0 条评论

请先 登录 后评论