教你如何快速关闭危险端口

前段时间,“永恒的蓝色”勒索病毒风靡全球。犯罪分子将泄露的NSA黑客武器库中的“永恒蓝色”攻击计划转变为针对网络攻击的蠕虫。

Antian365 by

一,导言

前段时间,“永恒的蓝色”勒索病毒风靡全球。...

前段时间,“永恒的蓝色”勒索病毒风靡全球。犯罪分子将泄露的NSA黑客武器库中的“永恒蓝色”攻击计划转变为针对网络攻击的蠕虫。

Antian365 by

一,导言

前段时间,“永恒的蓝色”勒索病毒风靡全球。犯罪分子将泄露的NSA黑客武器库中的“永恒蓝色”攻击计划转变为针对网络攻击的蠕虫。此漏洞可能会受到威胁,并继续感染网络上的其他计算机,无论是在公共网络还是内部网上。尽管这一事件已经发生了一段时间,但最近一直是蠕虫的高发病率。蠕虫以指数的传播速度传播,并可能在下一秒内感染自身。因此,采取适当措施防止招聘计算机已成为当务之急。

第二,港口和服务之间的关系

服务是一组提供特定功能的程序。这些程序通常在本地和通过网络向用户提供诸如Web服务,文件服务,数据库服务,打印机服务等服务。

计算机通常只使用一个IP地址,但运行各种程序。要与不同的程序通信,您需要对正在运行的程序进行逻辑编号,以便计算机能够很好地区分它们。这个逻辑号是端口。计算机可以分配1到65535之间的端口。默认情况下,服务通常对应于一个端口。虽然软件通常具有多个服务,但单个软件可能包含多个使用端口。默认情况下,特定服务的端口号是固定的,例如,Web服务的默认端口是端口80.当然,您也可以修改服务的默认端口号。例如,如果将远程连接服务的默认3389端口更改为47554端口,则可以避免某些不道德的人端口扫描的风险。如果我们关闭端口,我们可以阻止外部程序访问相应的服务。以下是一些易被恶意攻击者利用的常见端口。

第三,容易被忽视的危险港口

某些端口通常被特洛伊木马病毒用来攻击计算机系统。可能对您的计算机构成严重威胁的常见端口(例如端口23,139和3389)通常会引起管理员的注意。但是,仍有一些端口,例如135,139,445,它们通常不常用,可能会被忽略,给系统带来安全风险。以下是对这些容易被忽视的端口的简要介绍。

端口135:使用远程过程调用协议提供DCOM(分布式组件对象模型)服务。此端口提供的服务允许您的计算机远程执行特定命令。

端口139和445:Windows主机上的文件打印,文件共享等通过SMB服务实现,而SMB以两种方式在端口139和445上运行。端口139已启用。获取系统帐户密码后,可以远程传输文件,并可以执行计划任务。现在该服务存在漏洞,您可以在没有帐户密码的情况下执行该命令。可以说这是一个非常危险的港口。如果不需要文件和打印机共享,最好关闭此端口。即使端口139关闭,您也可以通过端口445访问SMB服务。这次,SMB服务存在漏洞,因此445端口仍然可以使用SMB漏洞。这使计算机非常不安全,因此建议关闭445端口。

永恒的蓝色蠕虫可以成功利用Windows上的SMB服务(端口445)漏洞,然后植入病毒。因此,如果您可以关闭这样的端口,您可以避免被感染的风险。因此,这些端口135,139,445易受恶意攻击,最好关闭它们。因特网上有很多详细的教程来关闭这些端口,但是大多数步骤操作繁琐且麻烦。如果你可以使用图形工具来关闭端口,它会让这件事变得简单而美观。

第四,关闭危险港口

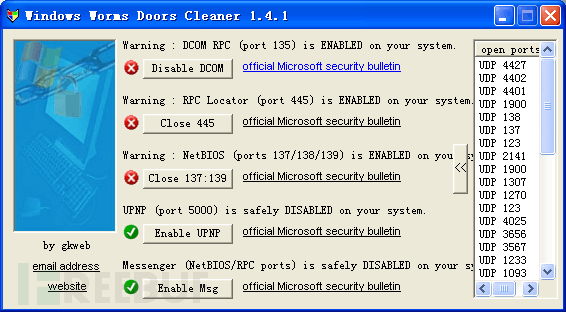

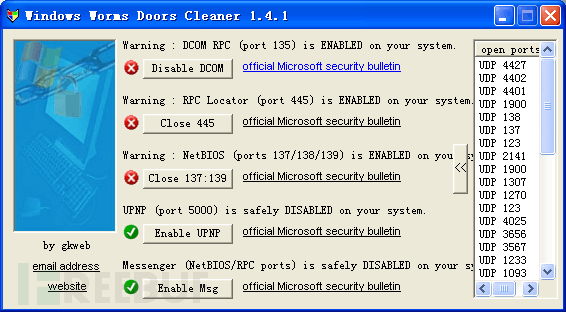

Windows蠕虫门清洁器是Microsoft员工为蠕虫开发的图形保护工具。其反蠕虫原则是直接关闭常见的危险端口和服务,以避免感染。这个软件只有一个运行程序,使用起来非常简单,只需双击图标即可启动。启动后的界面如图1所示。

主界面有五个服务按钮开关,红色表示危险端口打开,绿色表示端口已关闭。单击按钮可以关闭和打开相应的端口。单击右侧的按钮以显示当前计算机已打开的端口,包括tcp和udp端口。

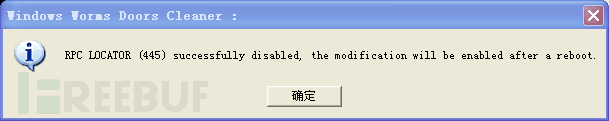

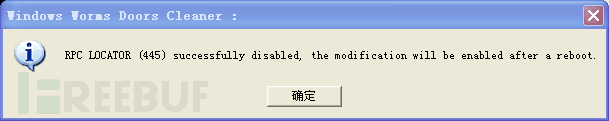

端口关闭后,系统会提示重启生效,如图2所示。

主界面有五个服务按钮开关,红色表示危险端口打开,绿色表示端口已关闭。单击按钮可以关闭和打开相应的端口。单击右侧的按钮以显示当前计算机已打开的端口,包括tcp和udp端口。

端口关闭后,系统会提示重启生效,如图2所示。

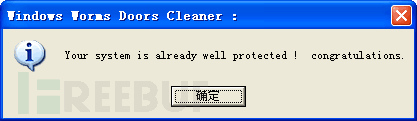

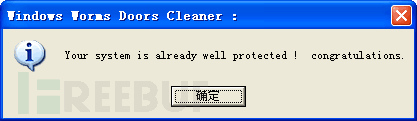

系统重启后,端口关闭。此时,系统已经受到保护,免受攻击端口漏洞的蠕虫的攻击。如图3所示。

系统重启后,端口关闭。此时,系统已经受到保护,免受攻击端口漏洞的蠕虫的攻击。如图3所示。

此时,关闭危险端口的操作完成。我们可以使用dos命令来验证端口是否已关闭。使用netstat -a从命令行查看系统打开的端口。

总结一下:

目前,在Internet上关闭端口的流行方法是批量脚本和系统设置的方法。然而,在这一系列过程之后,这些步骤将非常麻烦且耗时。图形工具为快速且易于使用的问题提供系统解决方案,从而节省时间和精力。有时候有很多方法可以解决问题,最简单的方法往往是最好的。

作者:i春秋学院

黑客业务列表介绍和一般分类:

类别:攻击入侵破解开发

1:攻击业务订单:暂时取消所有此类业务订单[仅销售常规IDC流量]

2:入侵业务清单:包括网站源代码,办公系统,黑色系统,教育系统等。

3:破解业务类:软件,加密文件,二次打包,脱壳等。

4:二次开发业务清单:软件二次开发,源代码二次开发等

5:其他业务订单:特洛伊木马[通过所有防病毒],远程控制,特殊软件等

备注:未提及的业务订单可根据主要类别查询或直接联系客户服务。为避免浪费双方时间,请在咨询前阅读:业务交易流程及相关说明

注意:仅接受正式业务,个人无权接受。收集此内容。

此时,关闭危险端口的操作完成。我们可以使用dos命令来验证端口是否已关闭。使用netstat -a从命令行查看系统打开的端口。

总结一下:

目前,在Internet上关闭端口的流行方法是批量脚本和系统设置的方法。然而,在这一系列过程之后,这些步骤将非常麻烦且耗时。图形工具为快速且易于使用的问题提供系统解决方案,从而节省时间和精力。有时候有很多方法可以解决问题,最简单的方法往往是最好的。

作者:i春秋学院

黑客业务列表介绍和一般分类:

类别:攻击入侵破解开发

1:攻击业务订单:暂时取消所有此类业务订单[仅销售常规IDC流量]

2:入侵业务清单:包括网站源代码,办公系统,黑色系统,教育系统等。

3:破解业务类:软件,加密文件,二次打包,脱壳等。

4:二次开发业务清单:软件二次开发,源代码二次开发等

5:其他业务订单:特洛伊木马[通过所有防病毒],远程控制,特殊软件等

备注:未提及的业务订单可根据主要类别查询或直接联系客户服务。为避免浪费双方时间,请在咨询前阅读:业务交易流程及相关说明

注意:仅接受正式业务,个人无权接受。收集此内容。

主界面有五个服务按钮开关,红色表示危险端口打开,绿色表示端口已关闭。单击按钮可以关闭和打开相应的端口。单击右侧的按钮以显示当前计算机已打开的端口,包括tcp和udp端口。

端口关闭后,系统会提示重启生效,如图2所示。

主界面有五个服务按钮开关,红色表示危险端口打开,绿色表示端口已关闭。单击按钮可以关闭和打开相应的端口。单击右侧的按钮以显示当前计算机已打开的端口,包括tcp和udp端口。

端口关闭后,系统会提示重启生效,如图2所示。

系统重启后,端口关闭。此时,系统已经受到保护,免受攻击端口漏洞的蠕虫的攻击。如图3所示。

系统重启后,端口关闭。此时,系统已经受到保护,免受攻击端口漏洞的蠕虫的攻击。如图3所示。

此时,关闭危险端口的操作完成。我们可以使用dos命令来验证端口是否已关闭。使用netstat -a从命令行查看系统打开的端口。

总结一下:

目前,在Internet上关闭端口的流行方法是批量脚本和系统设置的方法。然而,在这一系列过程之后,这些步骤将非常麻烦且耗时。图形工具为快速且易于使用的问题提供系统解决方案,从而节省时间和精力。有时候有很多方法可以解决问题,最简单的方法往往是最好的。

作者:i春秋学院

黑客业务列表介绍和一般分类:

类别:攻击入侵破解开发

1:攻击业务订单:暂时取消所有此类业务订单[仅销售常规IDC流量]

2:入侵业务清单:包括网站源代码,办公系统,黑色系统,教育系统等。

3:破解业务类:软件,加密文件,二次打包,脱壳等。

4:二次开发业务清单:软件二次开发,源代码二次开发等

5:其他业务订单:特洛伊木马[通过所有防病毒],远程控制,特殊软件等

备注:未提及的业务订单可根据主要类别查询或直接联系客户服务。为避免浪费双方时间,请在咨询前阅读:业务交易流程及相关说明

注意:仅接受正式业务,个人无权接受。收集此内容。

此时,关闭危险端口的操作完成。我们可以使用dos命令来验证端口是否已关闭。使用netstat -a从命令行查看系统打开的端口。

总结一下:

目前,在Internet上关闭端口的流行方法是批量脚本和系统设置的方法。然而,在这一系列过程之后,这些步骤将非常麻烦且耗时。图形工具为快速且易于使用的问题提供系统解决方案,从而节省时间和精力。有时候有很多方法可以解决问题,最简单的方法往往是最好的。

作者:i春秋学院

黑客业务列表介绍和一般分类:

类别:攻击入侵破解开发

1:攻击业务订单:暂时取消所有此类业务订单[仅销售常规IDC流量]

2:入侵业务清单:包括网站源代码,办公系统,黑色系统,教育系统等。

3:破解业务类:软件,加密文件,二次打包,脱壳等。

4:二次开发业务清单:软件二次开发,源代码二次开发等

5:其他业务订单:特洛伊木马[通过所有防病毒],远程控制,特殊软件等

备注:未提及的业务订单可根据主要类别查询或直接联系客户服务。为避免浪费双方时间,请在咨询前阅读:业务交易流程及相关说明

注意:仅接受正式业务,个人无权接受。收集此内容。

- 发表于 2017-08-28 00:00

- 阅读 ( 1451 )

- 分类:黑客技术

你可能感兴趣的文章

相关问题

0 条评论

请先 登录 后评论