快讯 | Windows 10 系统预装密码管理器,可能被黑客利用获取用户密码

几天前,Google White Hat黑客 Tavis Ormandy 表示某些Windows 10系统预先安装了第三方密码管理器应用程序,可能被黑客利用来远程窃取用户凭据。

据报道,从Windows 10周年更新(...

几天前,Google White Hat黑客 Tavis Ormandy 表示某些Windows 10系统预先安装了第三方密码管理器应用程序,可能被黑客利用来远程窃取用户凭据。

据报道,从Windows 10周年更新(版本1607)开始,微软已经在其操作系统中添加了一项名为Content Delivery Manager的新功能,该功能将秘密安装新的“推荐应用程序”而不是通知用户。 几个月前,Reddit用户表示他们发现了一个隐藏在Windows 10中的密码管理器。后来,Google Project Zero白帽黑客Tavis Ormandy证实他在Windows 10系统上找到了预安装的Keeper Password Manager密码管理应用程序。 我最近使用MSDN的原始图像创建了一个全新的Windows 10虚拟机,并发现默认情况下安装了名为“Keeper”的密码管理器。除了我之外,还有其他用户发现了这一点。 我认为这是第三方与微软之间的捆绑交易。 之前我认识Keeper,因为我提交了一个问题(内插917),使用Keeper将特权UI注入页面。这一次,他们做了类似的事情。我认为这是一个严重的问题,需要挖掘。因为我刚刚改变了选项,攻击就会成功。 经过多次测试,Ormandy在Keeper Password Manager中发现了一个严重漏洞,攻击者利用该漏洞“完全入侵Keeper并窃取密码”。具体来说,密码管理员可以使用小型远程根目录共享每个用户网站的密码。此漏洞与Ormandy在2016年8月的非捆绑版Keeper插件中发现的另一个漏洞非常类似,该漏洞也可能被恶意网站利用并窃取密码。 Ormandy报告了Keeper开发团队的漏洞,Keeper团队删除了新11.4版本中的“添加到现有”功能并修复了它。 Keeper团队还声称该漏洞目前尚未在野外使用。

Keeper Security的创始人兼首席技术官说

潜在的利用过程可能是:Keeper用户在登录到浏览器扩展时将其浏览器欺骗到恶意站点,然后使用“clickjacking”技术在浏览器扩展中执行特权代码,诱骗用户输入用户名和密码。

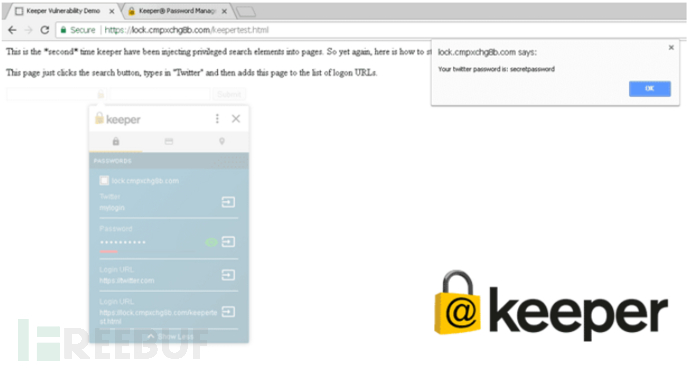

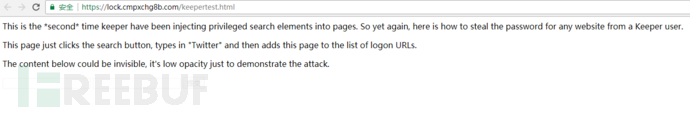

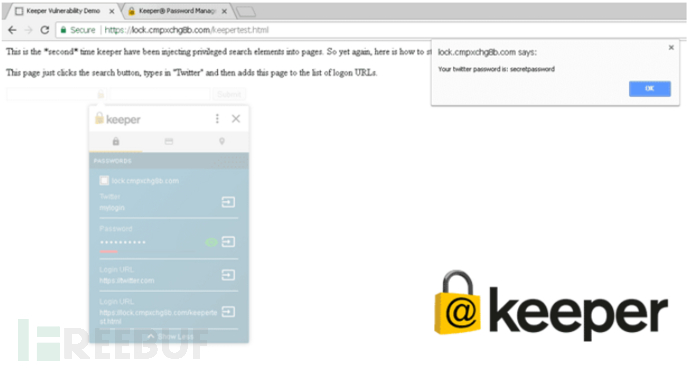

Ormandy还发布了PoC 如果用户的Twitter密码存储在Keeper应用程序中,可能会被盗。

Ormandy报告了Keeper开发团队的漏洞,Keeper团队删除了新11.4版本中的“添加到现有”功能并修复了它。 Keeper团队还声称该漏洞目前尚未在野外使用。

Keeper Security的创始人兼首席技术官说

潜在的利用过程可能是:Keeper用户在登录到浏览器扩展时将其浏览器欺骗到恶意站点,然后使用“clickjacking”技术在浏览器扩展中执行特权代码,诱骗用户输入用户名和密码。

Ormandy还发布了PoC 如果用户的Twitter密码存储在Keeper应用程序中,可能会被盗。

至于为何在用户不知情的情况下在Windows 10中预装了Keeper Password Manager,目前尚不清楚。但是,如果用户未打开Keeper密码管理器并存储和管理密码,则此漏洞不会受到影响。如果用户想要禁用Content Delivery Manager,他们可以使用以下注册表设置来阻止Microsoft在其个人计算机上安装不需要的应用程序。

Windows注册表编辑器版本5.00

[HKEY_LOCAL_MACHINE \ DefaultUser \软件\微软\的Windows \ CurrentVersion \ ContentDeliveryManager]

; 0=禁用禁用

; 1=是启用(默认)

'PreInstalledAppsEnabled'=dword: 00000000

*参考资料来源:Securityaffairs,AngelaY汇编

黑客业务列表介绍和一般分类:

类别:攻击入侵破解开发

1:攻击业务订单:暂时取消所有此类业务订单[仅销售常规IDC流量]

2:入侵业务清单:包括网站源代码,办公系统,黑色系统,教育系统等。

3:破解业务类:软件,加密文件,二次打包,脱壳等。

4:二次开发业务清单:软件二次开发,源代码二次开发等

5:其他业务订单:特洛伊木马[通过所有防病毒],远程控制,特殊软件等

备注:未提及的业务订单可根据主要类别查询或直接联系客户服务。为避免浪费双方时间,请在咨询前阅读:业务交易流程及相关说明

注意:仅接受正式业务,个人无权接受。收集此内容。

至于为何在用户不知情的情况下在Windows 10中预装了Keeper Password Manager,目前尚不清楚。但是,如果用户未打开Keeper密码管理器并存储和管理密码,则此漏洞不会受到影响。如果用户想要禁用Content Delivery Manager,他们可以使用以下注册表设置来阻止Microsoft在其个人计算机上安装不需要的应用程序。

Windows注册表编辑器版本5.00

[HKEY_LOCAL_MACHINE \ DefaultUser \软件\微软\的Windows \ CurrentVersion \ ContentDeliveryManager]

; 0=禁用禁用

; 1=是启用(默认)

'PreInstalledAppsEnabled'=dword: 00000000

*参考资料来源:Securityaffairs,AngelaY汇编

黑客业务列表介绍和一般分类:

类别:攻击入侵破解开发

1:攻击业务订单:暂时取消所有此类业务订单[仅销售常规IDC流量]

2:入侵业务清单:包括网站源代码,办公系统,黑色系统,教育系统等。

3:破解业务类:软件,加密文件,二次打包,脱壳等。

4:二次开发业务清单:软件二次开发,源代码二次开发等

5:其他业务订单:特洛伊木马[通过所有防病毒],远程控制,特殊软件等

备注:未提及的业务订单可根据主要类别查询或直接联系客户服务。为避免浪费双方时间,请在咨询前阅读:业务交易流程及相关说明

注意:仅接受正式业务,个人无权接受。收集此内容。

据报道,从Windows 10周年更新(版本1607)开始,微软已经在其操作系统中添加了一项名为Content Delivery Manager的新功能,该功能将秘密安装新的“推荐应用程序”而不是通知用户。 几个月前,Reddit用户表示他们发现了一个隐藏在Windows 10中的密码管理器。后来,Google Project Zero白帽黑客Tavis Ormandy证实他在Windows 10系统上找到了预安装的Keeper Password Manager密码管理应用程序。 我最近使用MSDN的原始图像创建了一个全新的Windows 10虚拟机,并发现默认情况下安装了名为“Keeper”的密码管理器。除了我之外,还有其他用户发现了这一点。 我认为这是第三方与微软之间的捆绑交易。 之前我认识Keeper,因为我提交了一个问题(内插917),使用Keeper将特权UI注入页面。这一次,他们做了类似的事情。我认为这是一个严重的问题,需要挖掘。因为我刚刚改变了选项,攻击就会成功。 经过多次测试,Ormandy在Keeper Password Manager中发现了一个严重漏洞,攻击者利用该漏洞“完全入侵Keeper并窃取密码”。具体来说,密码管理员可以使用小型远程根目录共享每个用户网站的密码。此漏洞与Ormandy在2016年8月的非捆绑版Keeper插件中发现的另一个漏洞非常类似,该漏洞也可能被恶意网站利用并窃取密码。

Ormandy报告了Keeper开发团队的漏洞,Keeper团队删除了新11.4版本中的“添加到现有”功能并修复了它。 Keeper团队还声称该漏洞目前尚未在野外使用。

Keeper Security的创始人兼首席技术官说

潜在的利用过程可能是:Keeper用户在登录到浏览器扩展时将其浏览器欺骗到恶意站点,然后使用“clickjacking”技术在浏览器扩展中执行特权代码,诱骗用户输入用户名和密码。

Ormandy还发布了PoC 如果用户的Twitter密码存储在Keeper应用程序中,可能会被盗。

Ormandy报告了Keeper开发团队的漏洞,Keeper团队删除了新11.4版本中的“添加到现有”功能并修复了它。 Keeper团队还声称该漏洞目前尚未在野外使用。

Keeper Security的创始人兼首席技术官说

潜在的利用过程可能是:Keeper用户在登录到浏览器扩展时将其浏览器欺骗到恶意站点,然后使用“clickjacking”技术在浏览器扩展中执行特权代码,诱骗用户输入用户名和密码。

Ormandy还发布了PoC 如果用户的Twitter密码存储在Keeper应用程序中,可能会被盗。

至于为何在用户不知情的情况下在Windows 10中预装了Keeper Password Manager,目前尚不清楚。但是,如果用户未打开Keeper密码管理器并存储和管理密码,则此漏洞不会受到影响。如果用户想要禁用Content Delivery Manager,他们可以使用以下注册表设置来阻止Microsoft在其个人计算机上安装不需要的应用程序。

Windows注册表编辑器版本5.00

[HKEY_LOCAL_MACHINE \ DefaultUser \软件\微软\的Windows \ CurrentVersion \ ContentDeliveryManager]

; 0=禁用禁用

; 1=是启用(默认)

'PreInstalledAppsEnabled'=dword: 00000000

*参考资料来源:Securityaffairs,AngelaY汇编

黑客业务列表介绍和一般分类:

类别:攻击入侵破解开发

1:攻击业务订单:暂时取消所有此类业务订单[仅销售常规IDC流量]

2:入侵业务清单:包括网站源代码,办公系统,黑色系统,教育系统等。

3:破解业务类:软件,加密文件,二次打包,脱壳等。

4:二次开发业务清单:软件二次开发,源代码二次开发等

5:其他业务订单:特洛伊木马[通过所有防病毒],远程控制,特殊软件等

备注:未提及的业务订单可根据主要类别查询或直接联系客户服务。为避免浪费双方时间,请在咨询前阅读:业务交易流程及相关说明

注意:仅接受正式业务,个人无权接受。收集此内容。

至于为何在用户不知情的情况下在Windows 10中预装了Keeper Password Manager,目前尚不清楚。但是,如果用户未打开Keeper密码管理器并存储和管理密码,则此漏洞不会受到影响。如果用户想要禁用Content Delivery Manager,他们可以使用以下注册表设置来阻止Microsoft在其个人计算机上安装不需要的应用程序。

Windows注册表编辑器版本5.00

[HKEY_LOCAL_MACHINE \ DefaultUser \软件\微软\的Windows \ CurrentVersion \ ContentDeliveryManager]

; 0=禁用禁用

; 1=是启用(默认)

'PreInstalledAppsEnabled'=dword: 00000000

*参考资料来源:Securityaffairs,AngelaY汇编

黑客业务列表介绍和一般分类:

类别:攻击入侵破解开发

1:攻击业务订单:暂时取消所有此类业务订单[仅销售常规IDC流量]

2:入侵业务清单:包括网站源代码,办公系统,黑色系统,教育系统等。

3:破解业务类:软件,加密文件,二次打包,脱壳等。

4:二次开发业务清单:软件二次开发,源代码二次开发等

5:其他业务订单:特洛伊木马[通过所有防病毒],远程控制,特殊软件等

备注:未提及的业务订单可根据主要类别查询或直接联系客户服务。为避免浪费双方时间,请在咨询前阅读:业务交易流程及相关说明

注意:仅接受正式业务,个人无权接受。收集此内容。

- 发表于 2017-12-19 08:00

- 阅读 ( 1311 )

- 分类:黑客技术

你可能感兴趣的文章

相关问题

0 条评论

请先 登录 后评论